En esta nueva sección del Consultorio Tecnológico de Guadalinfo Huéscar te ayudamos para que aprendas a realizar búsqueda de los anuncios de empleo que publica el Servicio Andaluz de Salud

Archivo de la categoría: pildoras formativas guadalinfo huescar

El consultorio tecnológico: Cómo solicitar una fe de vida laboral

El consultorio tecnológico de Guadalinfo Huéscar

El centro Guadalinfo de Huéscar pone en marcha «el consultorio tecnológico», se trata una serie de píldoras formativas realizadas a través de pequeños videotutoriales dónde se resuelven dudas tecnológicas que la ciudadanía solicita para realizar diversos trámites.

Por causa del coronavirus, y al estar confinados en casa, desde Guadalinfo Huéscar y teletrabajando, además de ofrecer servicio de acompañamiento a través de videoconferencia, llamadas o whatsapp, es una nueva modalidad haciendo llegar formación a los usuarios para que puedan ejecutar sus trámites desde casa

Desde aquí os animamos a suscribiros al canal de youtube para ir viendo los contenidos que se van elaborando

Enlace al canal https://www.youtube.com/channel/UCaLMpW_-VYtrgu0nhmubnVw

Recomendaciones para evitar participar en la cadena de bulos

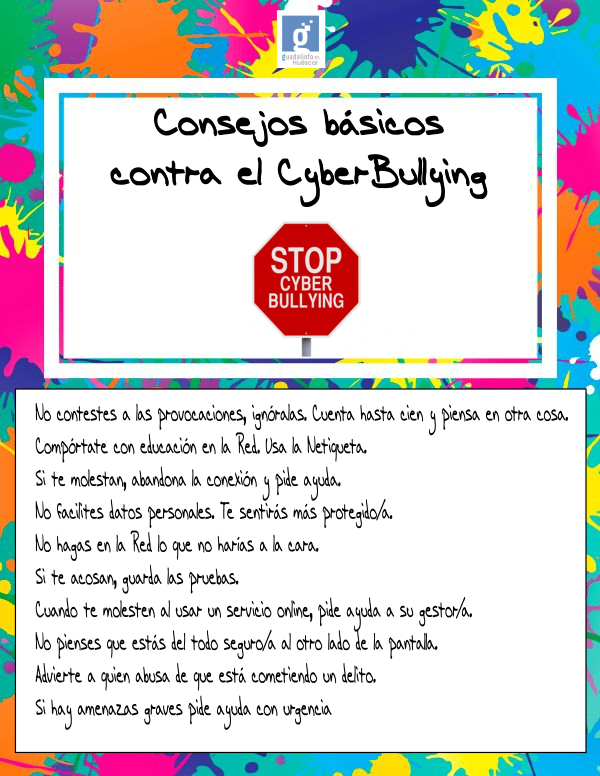

GUADALINFO HUÉSCAR SE SUMA A LA CAMPAÑA CONTRA EL CIBERBULLYING

Con motivo de la proximidad del inicio del cole, el centro Guadalinfo de Huéscar quiere sumarse a la campaña para combatir y prevenir el CiberBullying

El ciberbullying es el uso de los medios telemáticos como Internet, telefonía móvil y videojuegos online principalmente, para ejercer el acoso psicológico entre iguales. Estariamos ante un caso de ciberbullying cuando un o una menor atormenta, amenaza, hostiga, humilla o molesta a otro/a mediante tecnologías telemáticas dónde se pueden dar actuaciones de chantaje, vejaciones, e insultos. Se suele manifestar de formas variadas, pasamos a describir algunas de ellas:

- Colgar en Internet una imagen comprometida (real o efectuada mediante fotomontajes) datos delicados, cosas que pueden perjudicar o avergonzar a la víctima y darlo a conocer en su entorno de relaciones.

- Dar de alta, con foto incluida, a la víctima en un web donde se trata de votar a la persona más fea, a la menos inteligente… y cargarle de puntos o votos para que aparezca en los primeros lugares.

- Crear un perfil o espacio falso en nombre de la víctima, en redes sociales o foros, donde se escriban a modo de confesiones en primera persona determinados acontecimientos personales, demandas explícitas de contactos sexuales…

- Dejar comentarios ofensivos en foros o participar agresivamente en chats haciéndose pasar por la víctima de manera que las reacciones vayan posteriormente dirigidas a quien ha sufrido la usurpación de personalidad.

- Dando de alta la dirección de correo electrónico en determinados sitios para que luego sea víctima de spam, de contactos con desconocidos…

- Usurpar su clave de correo electrónico para, además de cambiarla de forma que su legítimo propietario no lo pueda consultar, leer los mensajes que a su buzón le llegan violando su intimidad.

- Provocar a la víctima en servicios web que cuentan con una persona responsable de vigilar o moderar lo que allí pasa (chats, juegos online, comunidades virtuales…) para conseguir una reacción violenta que, una vez denunciada o evidenciada, le suponga la exclusión de quien realmente venía siendo la víctima.

- Hacer circular rumores en los cuales a la víctima se le suponga un comportamiento reprochable, ofensivo o desleal, de forma que sean otros quienes, sin poner en duda lo que leen, ejerzan sus propias formas de represalia o acoso.

- Enviar menajes amenazantes por e-mail o SMS, perseguir y acechar a la víctima en los lugares de Internet en los se relaciona de manera habitual provocándole una sensación de completo agobio.

Os vamos a dar algunos consejor para poder prevenir el ciberbullying

- No contestes a las provocaciones, ignóralas. Cuenta hasta cien y piensa en otra cosa.

- Compórtate con educación en la Red. Usa la Netiqueta.

- Si te molestan, abandona la conexión y pide ayuda.

- No facilites datos personales. Te sentirás más protegido/a.

- No hagas en la Red lo que no harías a la cara.

- Si te acosan, guarda las pruebas.

- Cuando te molesten al usar un servicio online, pide ayuda a su gestor/a.

- No pienses que estás del todo seguro/a al otro lado de la pantalla.

- Advierte a quien abusa de que está cometiendo un delito.

- Si hay amenazas graves pide ayuda con urgencia.

Podéis obtener más información sobre esta temática y como prevenir en http://www.ciberbullying.com

RECOMENDACIONES PARA TU SEGURIDAD INFORMÁTICA ¿CONOCES LAS AMENAZAS EXISTENTES EN LA RED?

Cada día aparecen nuevos sistemas maliciosos amenazas que ponen en peligro nuestra navegación segura por la red. Es por ello que vamos a realizar un recorrido por las principales amenzas existentes en la red para que las conozcas y puedas protegerte, te en cuenta que si sufres alguna de estas amenazas estas siendo víctima de un delito informático que puedes denunciar.

- Virus:

Es un software malicioso que se instala e infecta nuestro equipo o dispositivo móvil, y que puede propagarse a otros, cada día se anuncian nuevas aleras de nuevos virus existentes en la red.

- Spam:

Con este término nos referimos a correo o mensajes basura. El spam llega a tu bandeja de correo electrónico normamente suelen contener un archivo malicioso (malware) que al ejecutarlo activa un troyano que puede tomar el control o dañar tu equipo. El principal peligro del espam es que copia y se propaga a toda tu agenda de contactos

- Phishing:

Este término está muy vinculado a los sistemas de banca electrónica y pagos por Internet. Es una de las principales amenazas a la seguridad informática de usuarios y entidades. El Phishing suplanta la identidad de una entidad o empresa para conseguir los datos personales del usuario (contraseñas o datos de acceso bancario) de froma fraudulenta

- Ransomware:

Este término se refiere a un software malicioso que se ejecuta en tu equipo y cifra el acceso a tus archivos exigiéndote un rescate para su liberación

- Keyloggers:

Aplicación maliciosa que una vez descargarda en nuestro equipo se ejecuta en un segundo plano y copia todas nuestras pulsaciones en el teclado en un archivo txt facilitando todas nuestras constraseñas y códigos de seguridad a los ciberdelincuentes (normalmente suelen llegar a través de un correo spam)

- Spyware:

Programas espía que tras instalarse en nuestro equipo, es una amenaza a nuestra seguridad informática ya que espía y comparte nuestras claves de seguridad de forma remota. En la actualidad está muy presente en forme ade APP que tras su descarga en nuestro teléfono móvil, toman el control y copian toda nuestra agenda de contactos y datos personales. En los equipos personales suelen instlarse a través de la webvam o el micrófono, si no los utilizas tapa tu webcam y desconecta el micrófono

Para evitar estas amenazas te recomendamos las siguientes medidas de seguridad informática:

- Contraseñas:

Debes utilizar siempre contraseñas largas, con un mínimo de 8 carácteres, en las que combines letras, números y caracteres especiales. Cámbialas cada cierto tiempo y nunca utilices las mismas para diferentes perfiles o cuentas

- Verificación de datos:

Activa la verificación de datos para tus cuentas, esto consiste en que se utiliza un segundo código de seguridad que se emite normalmente vía SMS y que aumenta tu seguridad sobre nuestros datos e información personal

- Redes Wifi públicas: A través de las redes wifi públicas debes evitar realizar compras online y acceso a servicios que requieren introducción de contraseña. Evita introducir datos personales y contraseña por que pueden ser recopilados por terceras personas

- Seguridad de tu router:

Al igual que con tus contraseñas, también debes cambiar de forma regular los datos de acceso a tu router para evitar el acceso a otras personas.

- Sistemas Operativos actualizados:

Debes de tener tu sistema operativo actualizado para evitar cualquier amenaza en Internet. Si tu equipo no está actualizado estás dejando la puerta abierta al malware que este se actualiza y renueva cada día para infectar tu equipo

- Antivirus:

Instala un antivirus para garantizar una navegación segura en Internet y evitar amenazas que afecten a la seguridad informática de tu equipo

- Privacidad en redes sociales:

Revisa la privacidad de tus redes sociales para decidir lo que es visible y lo que no. Ten en cuenta que muchas de estas opciones vienen configuradas por defecto y que sobre todo en el caso de menores debes restringirlas al máximo

- Compras online:

Realiza tus compras en plataformas seguras en Internet. Es aconsejable el pago a través de plataformas como Paypal con la que nuestros datos bancarios nunca están en poder de la tienda online o de terceras personas

Referencias: http://www.blog.andaluciaesdigital.es/guia-de-seguridad-informatica/

EL INTERNET DE LAS COSAS

EL INTERNET DE LAS COSAS

El Internet de las cosas es un término muy sonado en la red y del que estamos constantemente escuchando hablar, es un concepto que se refiere a la interconexión digital de objetos cotidianos con internet. No solamente hablamos de dispositivos electŕonicos como portátiles, tablets o smartphones, hablamos de que todo tipo de objetos y personas puedan estar conectadas a la red. Es un proceso que ya se ha puesto en marcha y que avanza a pasos gigantescos.

A continuación os dejamos una presentación para que puedas entender un poquito mejor «el Internet de las cosas»

Lascosasdelinternetguadalinfohuescar from Luisa Mª Román Jiménez